¿Qué es el reconocimiento facial? Usos y evolución

Descubre el mundo del reconocimiento facial con esta guía interactiva que te permitirá entender los entresijos de una tecnología que ha evolucionado mucho desde sus inicios y que gracias a la inteligencia artificial nos permite dar solución a múltiples problemáticas y casos de uso en la actualidad.

Indice

Usa este índice para navegar por la guía:

¿Qué es el reconocimiento facial y cómo funciona?

Reconocimiento facial y sociedad

Autenticación más allá de las contraseñas

La dialéctica de la inteligencia artificial

Introducción

En los últimos cincuenta años la aceleración (aparentemente sin límite) del desarrollo tecnológico ha transformado por completo nuestras sociedades. La hiperconectividad propiciada por el despliegue de las redes de comunicaciones está permitiendo la digitalización de una parte importante de nuestras actividades, aportando numerosos beneficios pero también algunos riesgos que deben ser atajados.

En esta dualidad analógico-digital uno de los procesos que sigue siendo clave a la hora de aportar seguridad es la verificación de identidad a través del reconocimiento facial.

En el mundo físico es una tarea que llevamos a cabo de manera intuitiva en nuestro día a día, reconociendo a personas con solo un vistazo. Cuando esta misma actividad (en absoluto trivial) debe llevarse a cabo de manera automática sin intervención humana es necesario desplegar todo el potencial tecnológico para obtener resultados fiables.

En ese sentido la biometría en conjunción con las tecnologías de inteligencia artificial forman un equipo robusto que nos permite aportar seguridad a los procesos digitales donde sea necesario verificar con garantías la identidad de una persona.

El objetivo de este documento es realizar un repaso divulgativo por los aspectos fundamentales de los sistemas de reconocimiento facial, ayudando a entender sus puntos clave y aplicaciones más interesantes y poniendo sobre la mesa los desafíos más relevantes a los que tendremos que dar respuesta.

Terminología

Inteligencia Artificial: Es la inteligencia llevada a cabo por máquinas. En ciencias de la computación, una máquina «inteligente» ideal es un agente flexible que percibe su entorno y lleva a cabo acciones que maximicen sus posibilidades de éxito en algún objetivo o tarea. (Fuente: Wikipedia)

Aprendizaje Automático: El aprendizaje automático es una rama de la inteligencia artificial y se refiere al proceso por el cual los ordenadores desarrollan el reconocimiento de patrones o la capacidad de aprender continuamente y hacer predicciones basadas en datos, tras lo cual realizan ajustes sin haber sido programados específicamente para ello. (Fuente: hpe)

Aprendizaje Profundo: Es una rama del aprendizaje automático. A diferencia de los algoritmos tradicionales de aprendizaje automático, muchos de los cuales tienen una capacidad finita de aprendizaje independientemente de cuántos datos adquieran, los sistemas de aprendizaje profundo pueden mejorar su rendimiento al poder acceder a un mayor número de datos, o lo que es lo mismo, hacer que la máquina tenga más experiencia. (Fuente: NetApp)

Redes Neuronales: Son una de las familias de algoritmos del aprendizaje profundo, inspiradas en el funcionamiento de las neuronas de nuestro cerebro. (Fuente: Luca)

Redes Convolucionales: Es un algoritmo de aprendizaje profundo que está diseñado para trabajar con imágenes, tomando estas como input, asignándole importancias (pesos) a ciertos elementos en la imagen para así poder diferenciar unos de otros. (Fuente: BootcampAI)

¿Qué es y cómo funciona el reconocimiento facial?

Desde un punto de vista general, se puede definir el reconocimiento facial como el proceso de identificación automática de la identidad de una persona mediante el análisis de una imagen de su rostro. Este proceso engloba toda una serie de tareas intermedias que abarcan desde la misma captura de la imagen digital hasta la toma final de decisión sobre la identidad que se analiza.

Para cubrir todas las etapas que forman parte del flujo de trabajo es necesario hacer uso de diferentes tecnologías, entre las que destacan como elementos centrales la biometría y el aprendizaje automático:

- Biometría: conjunto de técnicas que permiten mediante el análisis de rasgos físicos (voz, iris, huella, patrón venoso, ADN…) o de comportamiento (firma, marcha, interacción con interfaces digitales…) determinar la identidad de una persona. No todos los rasgos biométricos son igualmente fáciles de capturar ni aportan el mismo grado de confianza, por lo que es necesario establecer una solución de compromiso entre ambos factores teniendo en cuenta los requisitos del sistema final.

- Aprendizaje automático: rama de la inteligencia artificial que busca conseguir que las máquinas sean capaces de tomar decisiones ante situaciones para las que no han sido diseñadas de manera explícita. El problema de verificación biométrica de identidad se puede afrontar netamente desde el punto de vista de los algoritmos de aprendizaje automático ya que es necesario enfrentarse siempre a nuevos ejemplos (nuevas identidades) tomando como base un proceso previo de entrenamiento.

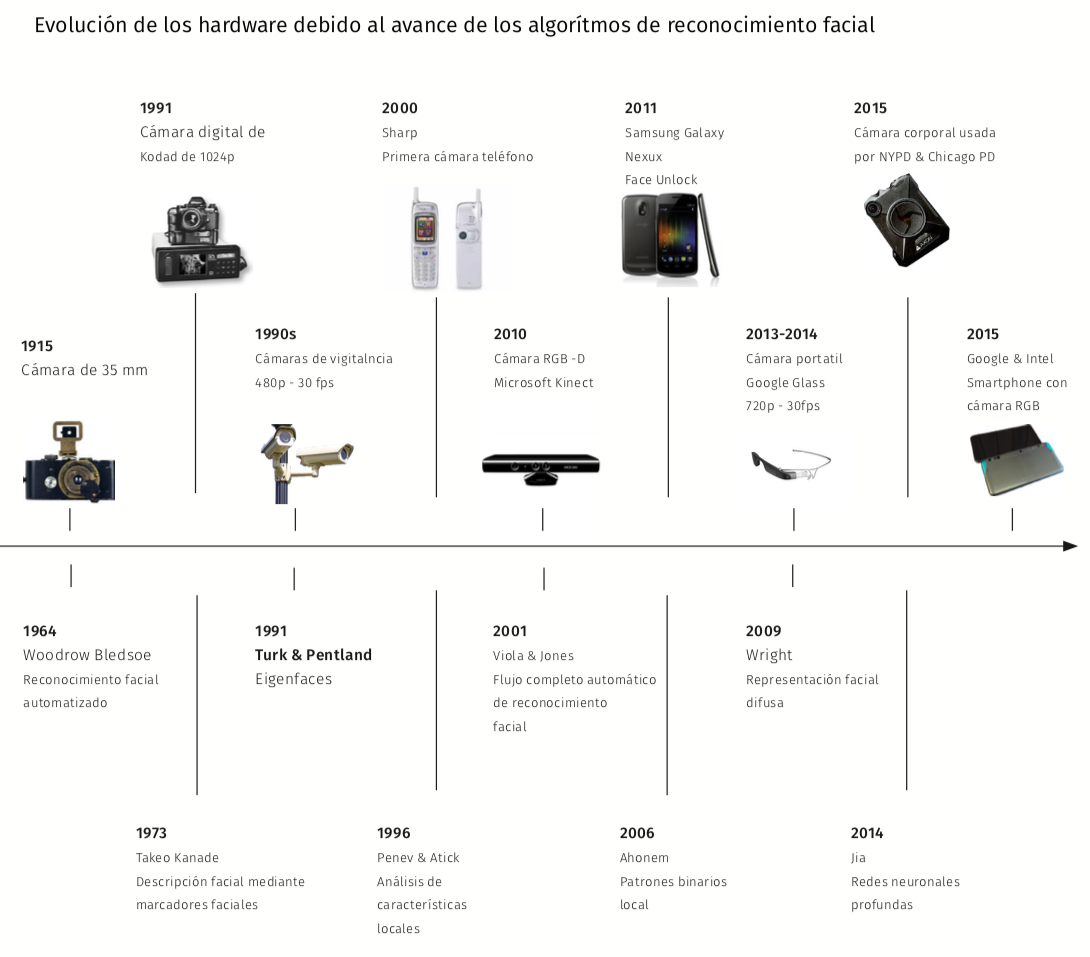

Reconocimiento facial: un poco de historia

No es sencillo marcar un único punto de referencia para el comienzo de la investigación y desarrollo de soluciones de reconocimiento facial, pero existe cierto consenso en considerar el trabajo de Woodrow Wilson Bledsoe a principios de la década de los sesenta como el pistoletazo de salida.

Su aproximación consistía en registrar las coordenadas espaciales de puntos de referencia faciales sobre una tableta RAND de manera que un rostro quedaba caracterizado por un conjunto de datos numéricos. A la hora de llevar a cabo un proceso de identificación se comparaban las características biométricas de la imagen de entrada con las previamente almacenadas en la base de datos, de manera que era posible devolver aquella con la que había un mayor parecido.

Aunque los resultados estaban obviamente limitados por las prestaciones de los dispositivos de la época, estos estudios permitieron determinar que la biometría facial era un método útil para la verificación de identidad además de asentar las bases del flujo de trabajo básico en un sistema biométrico: captura, modelado y comparación.

Durante los veinte siguientes años los avances fueron limitados, reduciéndose a un incremento en el número de características faciales extraídas (siempre de carácter antropométrico). No fue hasta avanzada la década de los ochenta cuando se llevaron a cabo trabajos realmente interesantes que permitían modelar una imagen facial de manera más robusta.

Los métodos de álgebra lineal y el desarrollo de algoritmos de aprendizaje automático

Sirovich y Kirby aplicaron métodos de álgebra lineal para conseguir representaciones faciales de baja dimensionalidad, esto es, conseguir reducir a un pequeño conjunto de valores numéricos las características más importantes de una cara.

Este trabajo fue aprovechado y ampliado por Turk y Pentland para aplicarlo al proceso de detección facial, abriendo por tanto la puerta a un proceso de reconocimiento facial completamente automático (sin necesidad de aportar una imagen facial previamente recortada).

A partir de ese momento la actividad de investigación se centró en dos líneas principales: por una parte en conseguir descriptores faciales robustos y por otra en el desarrollo de algoritmos de aprendizaje automático que permitieran encontrar patrones y criterios de discriminación entre esas características para diferenciar entre identidades.

Los sistemas de reconocimiento facial comenzaron a implantarse con éxito en situaciones donde era necesario verificar de manera automática la identidad de una persona (como el control de accesos), además de servir de alternativa al uso de contraseñas tradicionales.

Aún así, el elemento diferencial en términos de aumento significativo en las prestaciones de los sistemas biométricos ha venido de la mano de la explosión reciente de las tecnologías de aprendizaje profundo, suponiendo un cambio real de paradigma y una adopción casi unánime por parte de la industria.

Los algoritmos de aprendizaje profundo suponen desde el punto de vista ontológico un subconjunto dentro del aprendizaje automático compuesto por diversas técnicas que buscan obtener abstracciones de alto nivel mediante el análisis de relaciones complejas entre un conjunto amplio de datos de entrada.

Un elemento fundamental del aprendizaje profundo son las redes neuronales, algoritmos con una larga historia que han conseguido plena vigencia gracias al aumento exponencial de la capacidad de cómputo y la disponibilidad de ingentes cantidades de datos. Es en este punto donde debemos situar el actual Estado del Arte, por lo que la descripción de los detalles de funcionamiento interno de un sistema de reconocimiento facial que llevaremos a cabo en los siguientes apartados se hará desde esta perspectiva.

Figura 1: Evolución del Hardware debido al avance de los algoritmos de reconocimiento facial.

En las entrañas de un sistema de reconocimiento facial

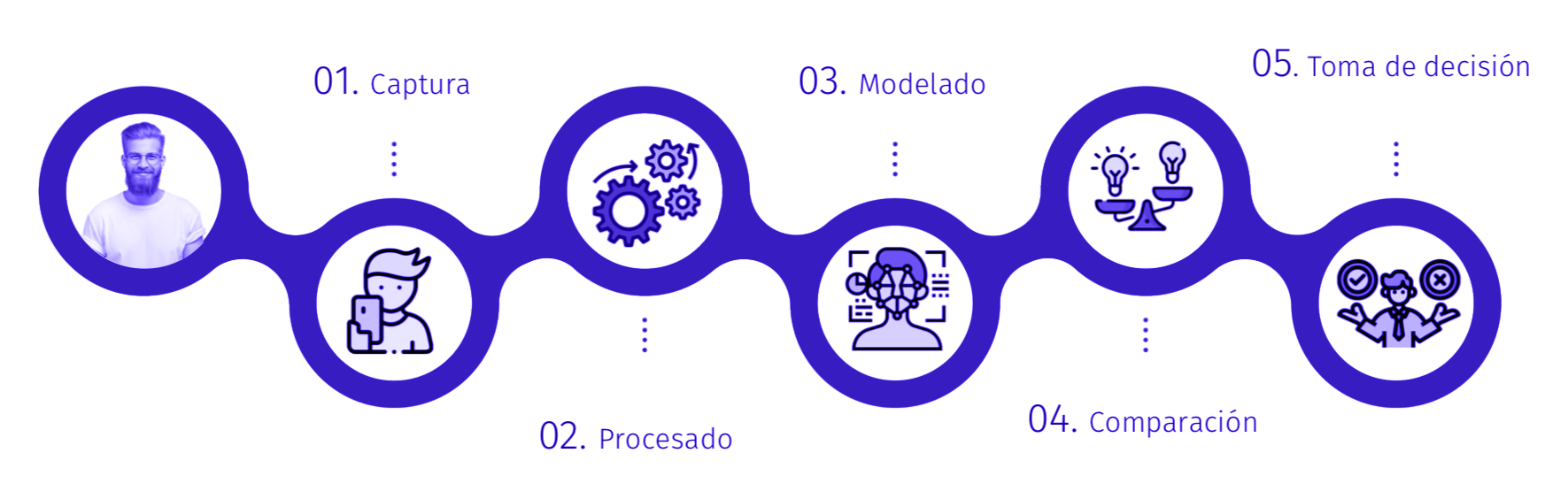

Como se ha apuntado anteriormente, desde un punto de vista funcional un sistema de reconocimiento facial contiene una serie de etapas bien diferenciadas que permiten completar el proceso con éxito:

1. Captura: el punto de inicio del flujo de trabajo consiste en la obtención de la información básica. En nuestro caso esta información no es más que la región facial de la imagen de entrada, por lo que el primer proceso automático será la detección facial. En los últimos años se ha desarrollado un trabajo intenso dentro del campo de los algoritmos de detección facial, obteniendo actualmente tasas de efectividad realmente elevadas incluso en los entornos más exigentes: luces artificiales, posición muy lejana, uso de gafas o mascarillas… El resultado de este bloque funcional consistirá en un recorte con el área de interés de la imagen de entrada, de manera que el sistema podrá trabajar a partir de ese momento exclusivamente con la información relevante (el área facial).

2. Procesado: en todo sistema basado en aprendizaje automático el procesado es una etapa fundamental. El objetivo es normalizar los datos de entrada dentro de unos parámetros preestablecidos de manera que el funcionamiento de los algoritmos posteriores sea óptimo.

Los sistemas de aprendizaje automático utilizan las conclusiones extraídas tras el análisis del conjunto de entrenamiento para tomar decisiones sobre nuevos ejemplos en los entornos de producción, por esta razón la información de entrada debe moverse en unos parámetros parecidos a los utilizados durante el entrenamiento, evitando casos extremos que pudieran acabar en resultados no deseados.

En el caso de un sistema de reconocimiento facial, el procesado consiste por una parte en normalizar la imagen de entrada desde el punto de vista de los valores numéricos (iluminación, desviaciones de color, rango de valores de codificación…) así como de contenido (centrar la posición de la cara en torno a un eje de simetría gracias a la localización de puntos clave faciales).

3. Modelado: se trata de la operación central de todo el proceso ya que transforma una imagen de entrada (la salida del bloque de procesado) en un conjunto de valores numéricos comúnmente conocidos como vector de características o plantilla biométrica.

Un vector de características podría entenderse como una codificación robusta de los aspectos más significativos de una cara que la diferencia con respecto a otras.

Los algoritmos de inteligencia artificial analizan complejos patrones en los datos de entrada para localizar las características con mayor poder discriminativo y usarlas para modelar una imagen de entrada.

Actualmente el proceso de extracción de características se lleva a cabo en la mayoría de los casos mediante algoritmos de aprendizaje profundo (normalmente arquitecturas de redes convolucionales), ya que son capaces de encontrar relaciones muy complejas (no lineales) en los datos de entrada, superando ampliamente el desempeño de extractores de características manuales utilizados en la generación anterior.

4. Comparación: una vez se ha obtenido el vector de características asociado a una imagen facial es posible llevar a cabo el proceso de comparación. El objetivo es determinar el parecido (en términos numéricos) entre caras para implementar una de las siguientes operaciones biométricas: Verificación biométrica, Identificación biométrica y Correspondencia biométrica:

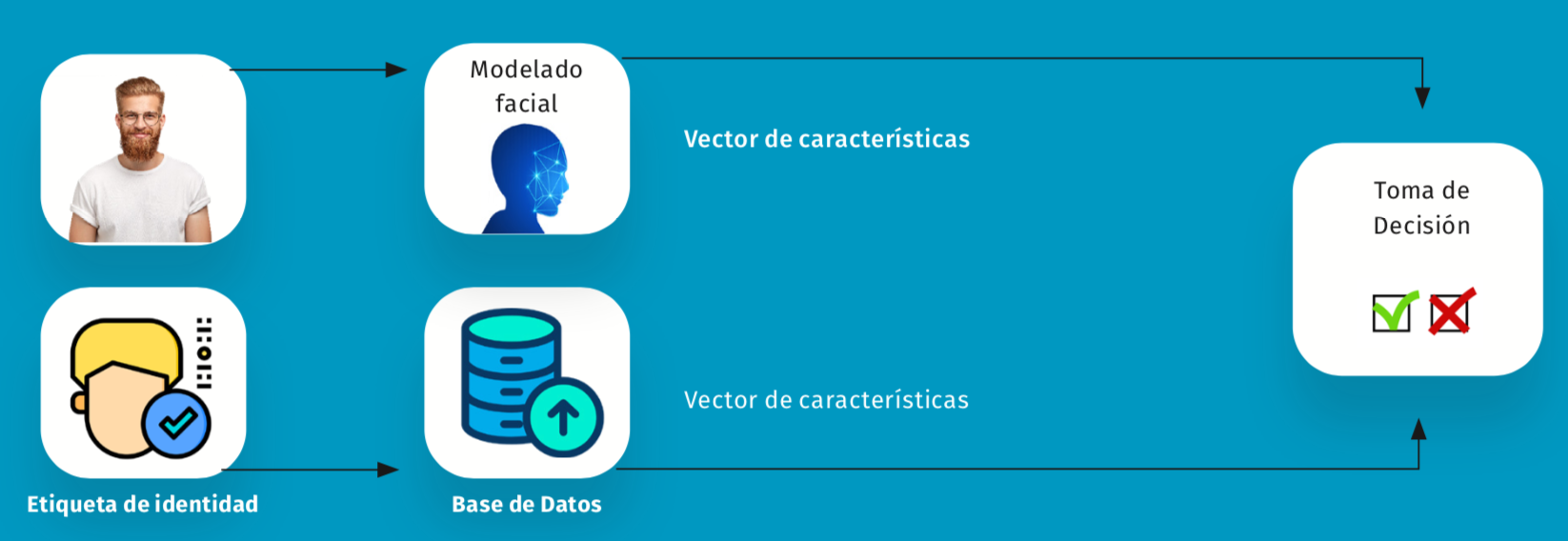

- Verificación: ¿soy yo? dada una imagen de entrada y una etiqueta de identidad el sistema deberá determinar si la persona es realmente quien dice ser mediante el análisis del parecido entre la imagen de entrada y otra almacenada previamente en el sistema. Esta operación requiere por tanto un proceso de registro previo.

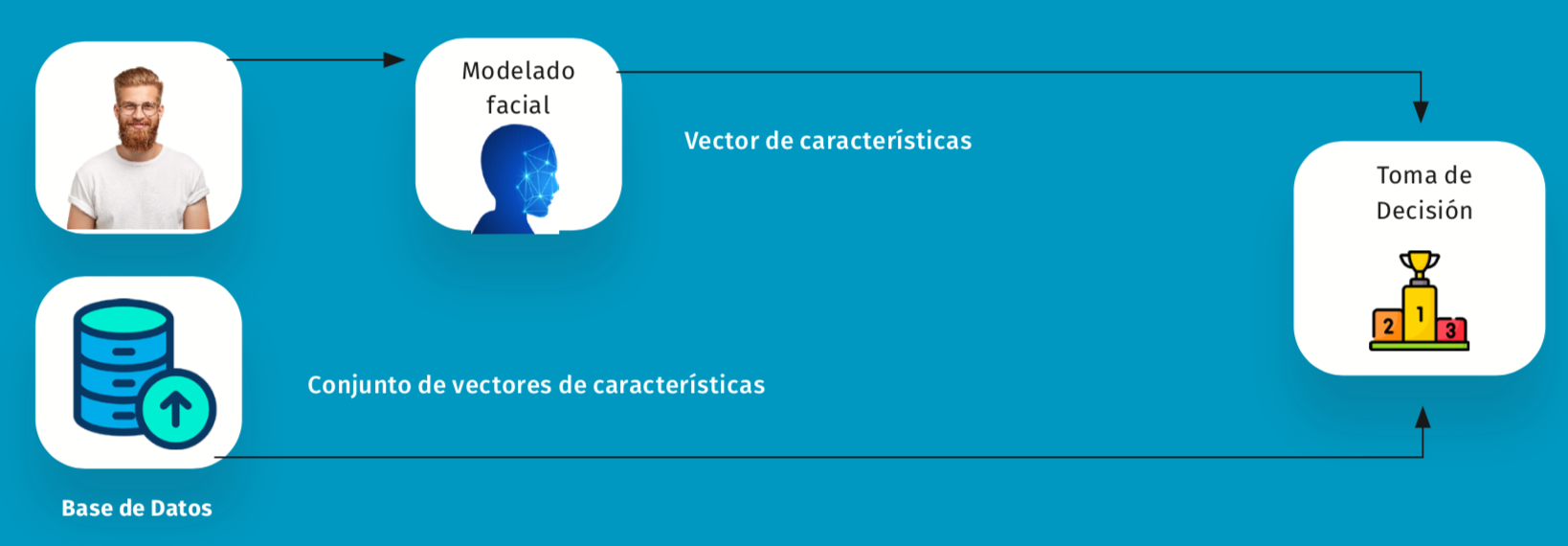

- Identificación: ¿quién soy? dada una imagen de entrada el sistema deberá determinar la identidad del usuario comparando con el conjunto de las personas previamente registradas.

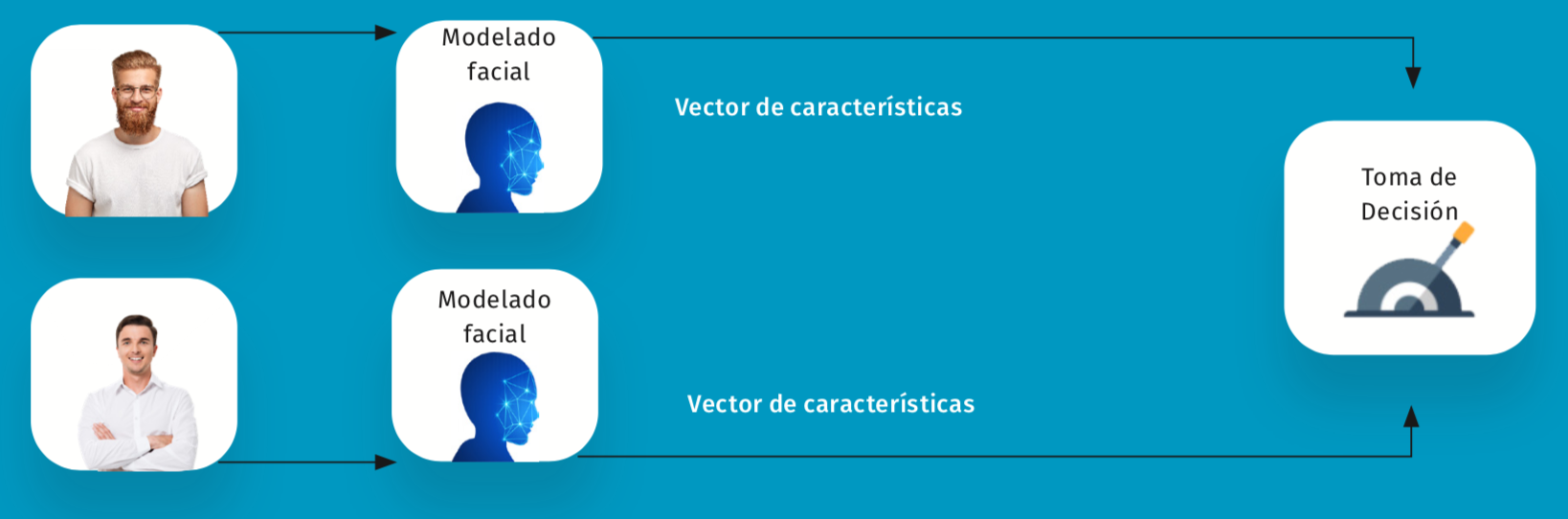

- Correspondencia: ¿son la misma persona? dadas dos imágenes de entrada el objetivo es determinar el parecido entre ambas. Un caso de uso común de esta operación se da en los sistemas de registro remoto de clientes, donde se compara la imagen del documento de identidad con otra tomada al usuario durante el proceso de registro.

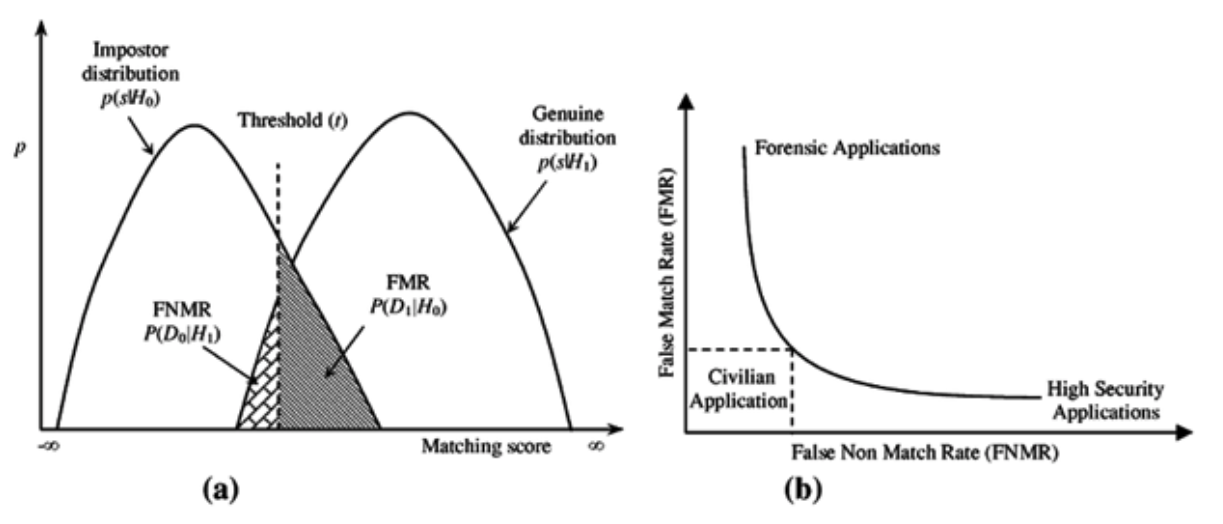

5. Toma de decisión: el valor numérico normalizado que se obtiene a la salida del bloque de comparación puede no ser demasiado descriptivo y necesita por tanto contextualizarse. El objetivo de la etapa final de toma de decisión es a partir de ese valor numérico devolver una respuesta interpretable desde el punto de vista funcional.

Esta respuesta puede ser un valor binario (identidad verificada/no verificada) o una etiqueta con la identidad asociada al usuario de entrada en el caso de la identificación.

Para tomar estas decisiones es necesario establecer umbrales de decisión sobre los valores numéricos de la comparación, de manera que se establezca una solución de compromiso entre la seguridad (umbrales muy estrictos, se necesita un grado de confianza en el parecido muy elevado) y la usabilidad (umbrales más relajados, se necesita un grado de confianza menor).

Es necesario adaptar los umbrales de decisión a las necesidades de cada proyecto, evaluando el coste que pudiera tener una mayor incidencia de los errores de clasificación:

- Falso positivo: verificación incorrecta de la identidad de una persona. Es un error que tiene un alto coste en aplicaciones de seguridad, donde dejar pasar a un impostor supone una grave amenaza.

- Falso negativo: rechazo incorrecto de la identidad de una persona. Es un error que tiene un alto coste en aplicaciones forenses, donde rechazar equivocadamente la identidad de una persona puede suponer un grave problema.

Guía de reconocimiento facial

Descarga la guía completa en pdf

Casos de uso de reconocimiento facial

Un sistema biométrico basado en reconocimiento facial tiene múltiples aplicaciones en las que se requiera verificar la identidad de usuarios en entornos digitales, siendo las siguientes algunas de las más interesantes y ampliamente adoptadas por la industria:

- Onboarding digital: los procesos de registro remoto de clientes requieren verificar de manera fehaciente la identidad de la persona que está realizando la contratación. Para ello el reconocimiento facial aporta herramientas útiles no sólo para verificar la identidad, sino también para certificar que no ha existido un intento de fraude en el proceso, por ejemplo de identidad sintética. Dos ejemplos de integración de un sistema de onboarding digital con reconocimiento facial dentro del sector financiero son la Cuenta Digital de Banco Continental y la billetera electrónica de Akisi App.

- Acceso a operativas digitales: durante el proceso de onboarding digital es posible almacenar de manera segura los rasgos biométricos del usuario para después poder utilizar esa información para realizar un control de acceso seguro a diferentes operativas: pagos digitales, acceso a transporte, cobro de premios en salas de juego online…

- Cajeros automáticos: en los últimos meses muchos cajeros automáticos están incorporando cámaras digitales que permiten realizar el proceso de verificación de identidad biométrica de manera sencilla. Este caso de uso aporta agilidad a los trámites, además de añadir una capa extra de seguridad al evitar el posible uso delictivo de tarjetas bancarias (bien sustituyendo el código PIN tradicional o aportando una autenticación de doble factor).

- Control de horarios: las nuevas regulaciones en lo respectivo al control de horarios abren la puerta al uso masivo de la biometría como método ágil de registro o fichaje de la jornada laboral, evitando además prácticas fraudulentas.

- Check-in online: es posible digitalizar el proceso de registro de clientes en establecimientos hoteleros, obteniendo toda la información necesaria que además podrá ser utilizada para posteriormente gestionar el acceso a las habitaciones mediante verificación biométrica.

- Formación: al utilizar la verificación biométrica, las universidades y otros centros de estudio pueden llevar a cabo un control de acceso biométrico físico como digital a las salas de formación. Esto asegura que solo las personas autorizadas participen en las sesiones de formación. Además, la autenticación biométrica permite llevar un registro preciso de la asistencia, lo que facilita la evaluación del progreso y el cumplimiento de los requisitos de formación.

- Verificación facial en eventos masivos: el reconocimiento facial puede utilizarse para facilitar el acceso a eventos con grandes concentraciones de personas, como conciertos, festivales o conferencias. Los asistentes pueden registrarse previamente y luego ingresar al evento mediante biometría, agilizando el proceso de entrada y mejorando la seguridad al prevenir el acceso no autorizado.

- Passenger flow: al implementar esta tecnología se elimina la necesidad de presentar documentos físicos y se agiliza el flujo en los mostradores de facturación.

- Validación de identidad en procesos de entrega y logística: el reconocimiento facial puede utilizarse para verificar la identidad de los destinatarios de paquetes y mercancías. Esto garantiza que los productos sean entregados de manera segura y a la persona correcta.

- Reconocimiento facial en redes sociales: la tecnología biométrica puede facilitar el acceso de usuarios a sus perfiles y al mismo tiempo fortalecer la protección de cuentas y ayudar a la verificación de edad para impedir el acceso a menores no autorizados.

Reconocimiento facial y sociedad

La posibilidad de llevar a cabo la verificación de identidad mediante métodos biométricos supone grandes ventajas, pero como cualquier otra tecnología basada en la interacción hombre-máquina implica ciertos desafíos cuando analizamos sus derivadas sociales.

Dado que este tipo de herramientas pueden ser utilizadas en muchos contextos diferentes (algunos de ellos críticos) parece necesario realizar una reflexión sobre los aspectos más relevantes que implica su utilización, incluyendo las ventajas y los desafíos relacionados fundamentalmente con el ámbito de la seguridad).

Autenticación más allá de las contraseñas

Históricamente las contraseñas han sido el método de autenticación más utilizado para verificar la identidad de las personas en entornos digitales. Todos estamos obligados a recordar diferentes secuencias que nos acreditan como sujeto autorizado para realizar diferentes operativas: gestión de cuentas bancarias, acceso al correo electrónico, acceso a entornos reservados… lo que nos exige emplear claves que para que sean seguras deben ser complejas y además actualizarse con frecuencia.

Precisamente ese es uno de sus puntos débiles, por razones de comodidad es común tender a utilizar la misma contraseña para diferentes servicios o usar claves sencillas, abriendo la puerta a que puedan ser descubiertas y utilizadas de manera fraudulenta.

La biometría permite mediante su aplicación en sistemas de verificación de identidad simplificar y robustecer el proceso, pasando de considerar para la autenticación algo que sabemos (la contraseña) a algo que somos (nuestros rasgos biométricos). La integración de sistemas de reconocimiento facial en soluciones empresariales aporta interesantes beneficios en tres líneas fundamentales:

- Agilidad: es posible automatizar todo el proceso (desde la captura hasta la toma de decisión) por lo que se ahorra tiempo en la operativa, mejorando además la experiencia de usuario al evitar tener que recordar contraseñas complejas.

- Seguridad: las tecnologías biométricas han demostrado ser un método robusto a la hora de determinar la identidad de una persona con garantías, además desaparece la amenaza de robo de contraseñas.

- Modularidad: la tecnología puede integrarse de manera sencilla en aplicaciones ya existentes, además de permitir su uso conjunto con métodos basados en contraseñas clásicas para implementar sistema de autenticación basados en doble factor.

Desafíos de seguridad en el reconocimiento facial

Sistemas seguros

La seguridad (entendida desde un punto de vista general) es un elemento clave en los sistemas de reconocimiento biométrico. De ella dependen tanto la fiabilidad de los resultados como la confianza de los actores implicados en el proceso. Para que un sistema biométrico pueda implantarse con éxito en una solución comercial deben minimizarse las amenazas de seguridad, y para ello es de gran utilidad el análisis realizado en la Norma ISO/IEC 30107-1 sobre los principales puntos de ataque potencial en un sistema biométrico genérico.

Aunque los puntos de amenaza pudieran parecer demasiados, es posible agruparlos en tres bloques atendiendo a su naturaleza:

- Ataque de presentación: es un ataque al dispositivo de captura biométrico con el objetivo de interferir en el correcto funcionamiento del sistema. Su detección es un elemento de importancia capital en una solución biométrica, por lo que se ahondará en los detalles en el siguiente apartado.

- Ataques a los procesos: cada uno de los bloques funcionales es susceptible de ser atacado con el objetivo de modificar su funcionamiento. Algunos ejemplos de estas acciones pueden ser la sustitución del modelo utilizado para la extracción de características (poco común) o la modificación de los umbrales de decisión para interferir en el sistema y hacerlo más permisivo.

- Ataques a los canales de comunicación: cualquier punto de conexión entre bloques es susceptible de ser interceptado bien para modificar la información que se transmite o bien para inyectar otra diferente. Un ejemplo claro puede ser la sustitución del vector de características de la imagen de comparación para obtener resultados interesados o la modificación del valor numérico de la comparación para interferir en la decisión final.

Los ataques de inyección que parecían lejanos están a la orden del día y basicamente consisten en introducir datos biométricos en un sistema para suplantar la identidad de otro sujeto, engañando al sistema y obteniendo un acceso no autorizado.

En este punto es interesante hacer referencia a la protección de los datos, la materia prima del sistema biométrico. La información utilizada en un proceso de reconocimiento facial está considerada como de categoría especial por el Reglamento General de Protección de Datos (RGPD) y por tanto sujeto a la máxima protección dado su carácter personal.

Es necesario por tanto trabajar con el máximo celo en las políticas de seguridad de la información, asegurando que incluso en el caso de una fuga de información no será posible reconocer a las personas que forman parte de una base de datos biométrica mediante la reconstrucción de los rasgos originales (imagen facial) mediante ingeniería inversa.

En este sentido los algoritmos de modelado facial basados en aprendizaje profundo aportan una gran robustez ya que es complicado recomponer la imagen original que generó el vector de características (de ahí que también se conozcan como unidireccionales). La combinación de este tipo de algoritmos junto a la codificación de toda la información generada hace posible implementar sistemas seguros que cumplan con las estrictas regulaciones actuales.

La amenaza de la suplantación de identidad

El tipo de ataque más común al que puede enfrentarse un sistema biométrico es el ataque de presentación. Entendemos como tal la actuación por parte del usuario sobre el módulo de captura con la intención de suplantar a otra persona o de ocultar su propia identidad. En la mayor parte de las ocasiones el propósito del atacante será la suplantación con el objetivo de hacerse pasar por un tercero sin la autorización de este, por ello es común sustituir la expresión general ataque de presentación por la más específica ataque de suplantación.

El subsistema de captura es el elemento más vulnerable por ser el más expuesto, por esta razón es necesario centrar los esfuerzos en conseguir detectar todas aquellas actuaciones sospechosas.

Un concepto importante en lo relativo a los ataques de suplantación es el de instrumento de ataque, entendiendo como tal la característica biométrica u objeto utilizado para su ejecución. En el campo de la biometría facial es común el uso de instrumentos de ataque como máscaras, imágenes o grabaciones donde aparezca representado el rostro de la persona a suplantar.

El objetivo por tanto de un sistema de detección automática de ataques de suplantación será analizar la información de entrada para detectar trazas del uso de ese tipo de instrumentos. Este proceso es en absoluto trivial y supone un enorme desafío fundamentalmente a la hora de generalizar el funcionamiento de los algoritmos de detección de ataques al entorno real, donde nos encontraremos con una gran variedad de situaciones en ocasiones difíciles de controlar.

Detección de deepfakes

Los deepfakes son manipulaciones audiovisuales que utilizan técnicas de aprendizaje profundo para crear contenido falso, a menudo con el propósito de suplantar a una persona en un video. Esta forma de manipulación presenta un desafío significativo en la detección de ataques de suplantación, ya que pueden potencialmente engañar a los sistemas de reconocimiento facial.

Para identificar deepfakes, es esencial analizar múltiples aspectos del contenido multimedia. Esto incluye la evaluación de inconsistencias visuales y temporales, como anomalías en la apariencia facial o movimientos no naturales. La verificación de la coherencia con el contexto y el entorno en el que se supone que se grabó el video también es crucial. Además, la comparación de rasgos biométricos puede proporcionar pistas valiosas sobre la autenticidad del contenido.

Algunas de las medidas esenciales que implementan los sistemas de detección de ataques de suplantación pueden agruparse en dos bloques atendiendo a la necesidad de interacción con el usuario que realiza la presentación al sistema:

Medidas Colaborativas

Son aquellas que requieren la colaboración activa del usuario. Están centradas en la detección de vida (liveness detection) en el sujeto sometido a análisis, para ello se analizan conductas o respuestas voluntarias a pequeños desafíos para determinar si la persona que realiza la gestión se encuentra presente en el momento de la captura. En el caso del reconocimiento facial es común solicitar al sujeto la realización de algún gesto como una sonrisa o un movimiento de cabeza de lado a lado.

Medidas No Colaborativas

Son aquellas en las que no es necesario la colaboración activa del usuario. Pueden estar basadas en el análisis de respuestas involuntarias (como la medida de la contracción pupilar ante un estímulo lumínico) o bien en el análisis de la escena mediante la evaluación de las condiciones de entorno: análisis de texturas para detectar el uso de pantallas, detección de elementos sospechosos…

En un sistema final será necesario combinar la información de ambas medidas para devolver un resultado conjunto sobre la probabilidad de ataque, que a su vez será combinado con el resultado de la verificación de identidad entre la imagen del documento y la extraída del dispositivo de captura para la toma de decisión final sobre el proceso de verificación de identidad completo, aportando seguridad sobre la legitimidad del mismo.

Reconocimiento facial: ética, sesgos y accesibilidad

A la hora de analizar las implicaciones sociales del uso de tecnologías de reconocimiento facial el factor ético es fundamental. Como toda tecnología disruptiva implica grandes oportunidades de mejora en los procesos pero también existe el riesgo de que un uso interesado pueda suponer efectos negativos.

Existe una preocupación latente por el uso de sistemas de reconocimiento facial para llevar a cabo un control social excesivo por parte de algunos gobiernos (como el caso de China y su carnet de ciudadano por puntos) así como por la utilización no siempre transparente de algoritmos de biometría facial por parte de empresas privadas con el objetivo de obtener la máxima información de sus usuarios.

En este sentido se impone la necesidad de una regulación clara de los usos admitidos y las limitaciones en cuanto a política de protección de datos personales que ya están poniéndose en marcha en muchos países occidentales.

Operaciones biométricas en el marco de la privacidad y la protección de datos

Cuando hablamos de procesamiento y tratamiento de datos biométricos, es imprescindible considerar la técnica utilizada, la naturaleza específica del tratamiento, su alcance y, principalmente, los objetivos que se persiguen. Esto se debe a que las operaciones biométricas pueden tener impactos diferentes en la privacidad y afectar a los individuos de diversas maneras.

Las técnicas de procesamiento de datos biométricos se basan en la captura y análisis de características físicas, lo que posibilita la identificación de las personas.

En el contexto de un tratamiento específico, cada técnica biométrica debe ser evaluada en teniendo en cuenta el principio de necesidad, de idoneidad y de proporcionalidad, así como su finalidad y el impacto que pueda tener en los derechos y libertades individuales.

Es importante resaltar que según el Reglamento General de Protección de Datos (RGPD) es preciso contar con el consentimiento explícito del usuario y realizar una evaluación de impacto del sistema.

Sesgos demográficos y reconocimiento facial

Otro aspecto relevante y con gran dimensión social es la necesidad de crear sistemas biométricos accesibles y justos. Los algoritmos de aprendizaje automático son entrenados con miles de ejemplos almacenados en bases de datos, por lo que ya desde el inicio su aprendizaje estará condicionado por la naturaleza de esos datos.

Se ha comprobado ampliamente de manera experimental que en el caso concreto de los sistemas de reconocimiento facial las prestaciones no son uniformes para todos los usuarios, concluyendo que existe un sesgo de carácter demográfico en los resultados. Existen diferentes variables (de sexo, grupo étnico, edad…) que en función de su mayor o menor representatividad en las bases de datos de entrenamiento suponen un comportamiento más o menos preciso en los resultados. En otras palabras, esto ocurre cuando el rendimiento del sistema varía según características como la edad, género, etnia o raza de la persona. Por ejemplo, algunos sistemas pueden ser menos precisos al reconocer rostros de individuos de ciertos grupos demográficos.

Para evitar (o intentar limitar al máximo) este tipo de situaciones, los fabricantes debemos asegurar la máxima representatividad desde el punto de vista demográfico en nuestras bases de datos, facilitando un acceso universal a nuestros sistemas.

Una mirada al futuro del reconocimiento facial

En un campo tan cambiante y sometido a mejora continua como el de la biometría es complicado realizar pronósticos a largo plazo, pero es cierto que existen ciertas tendencias consolidadas en el sector que permiten adivinar cuáles pueden ser las líneas principales en el futuro próximo.

La dialéctica de la inteligencia artificial

La inteligencia artificial es sin duda una de las principales tecnologías facilitadoras que dentro del paradigma de la Industria 4.0 están permitiendo un mayor desarrollo en los procesos y servicios que ofrecen las empresas tecnológicas. Inevitablemente, esa cada vez mayor presencia implica a su vez un creciente riesgo de uso no legítimo, ya que estas tecnologías pueden utilizarse para crear ataques sofisticados que cada vez son más difíciles de detectar.

En el ámbito del reconocimiento facial existen evidencias del uso de técnicas de inteligencia artificial para generar rasgos biométricos artificiales (comúnmente conocidos como deepfakes) o para incluso intentar la regeneración del rasgo original a partir del vector de características. Este tira y afloja entre los actores interesados obliga a los fabricantes a situarse siempre un paso por delante de los atacantes, implementando métodos de trabajo basados en la mejora continua que permitan mantener la fiabilidad de los sistemas.

Regulación con especial foco en la legislación europea IA

A medida que la inteligencia artificial se integra en cada vez más procesos y servicios, la Unión Europea ha puesto en marcha normativas para garantizar un desarrollo responsable, ético y seguro. Entre estas regulaciones destacan el IA Act y otras directrices que abarcan ámbitos tan variados como los servicios de pago, la lucha contra el blanqueo de capitales y la identificación del cliente. Estas normativas, en conjunto, configuran el marco regulatorio que orienta la implementación de tecnologías biométricas.

Referencia a IA ACT y nueva normativa aprobada por Comisión Europea (Febrero 2025)

En febrero de 2025, la Comisión Europea aprobó una nueva normativa que refuerza el IA Act, orientada a potenciar la implementación segura y ética de la inteligencia artificial en aplicaciones críticas. Esta actualización regula de manera más específica la integración de tecnologías de IA en sistemas de verificación biométrica, estableciendo requisitos estrictos para la protección de los derechos fundamentales de los ciudadanos. Entre los aspectos más relevantes se encuentra la obligación de garantizar que las tecnologías utilizadas cumplan con criterios de transparencia, trazabilidad y minimización de riesgos, consolidando un marco normativo que busca prevenir el uso indebido de la IA y promover la confianza en las soluciones digitales.

Adecuación del reconocimiento facial de Mobbeel a normativa europea IA

La tecnología biométrica facial implementada se ajusta a las directrices establecidas al marco regulatorio europeo de Inteligencia Artificial, garantizando que cumple con la normativa vigente y que no se encuentra entre los sistemas prohibidos del artículo 5 del Reglamento (UE) 2024/1689.

Operando bajo un modelo 1:1, este sistema compara únicamente la imagen capturada con la referencia previamente registrada del usuario, integrando funciones avanzadas de detección facial, análisis de calidad de imagen, extracción de vectores biométricos y prevención de ataques de presentación.

Además, su clasificación de riesgo se sitúa en un nivel bajo, dado que su uso es completamente voluntario y se basa en el consentimiento expreso del sujeto.

Otras normativas relevantes

PSD3

Paralelamente a este desarrollo se encuentran normativas que pretenden regular las actividades digitales de empresas de sectores clave como la banca, con el objetivo de poner freno a posibles abusos como el lavado de dinero o la evasión fiscal. Un claro ejemplo es la actualización del marco regulatorio de los servicios de pago a través de la propuesta de la tercera Directiva de Servicios de Pago (PSD3), complementada por un reglamento (PSR). Este conjunto normativo tiene como objetivos principales:

- Fortalecer la seguridad en las transacciones electrónicas mediante el aumento de las medidas de autenticación y la prevención de fraudes, incluyendo el abordaje de nuevos tipos de fraude como el «spoofing».

- Elevar la protección del consumidor, garantizando una mayor claridad en los extractos de cuenta, detalles precisos sobre comisiones y ampliando los derechos de los usuarios, especialmente en situaciones en las que se retienen temporalmente fondos.

- Impulsar la competencia permitiendo que los proveedores de servicios de pago no bancarios compitan en igualdad de condiciones con los bancos tradicionales, además de optimizar el funcionamiento de la banca abierta.

Cabe señalar que la PSD3 aún no está en vigor. La Comisión Europea presentó su borrador en junio de 2023 y, en la actualidad, la propuesta se encuentra en fase de revisión y debate. Se estima que, una vez formalmente adoptada y tras la transposición a la legislación de cada Estado miembro, junto con un período de adaptación para las empresas, la PSD3 podría comenzar a aplicarse entre 2026 y 2028.

AML

En una línea similar a lo sucedido a principios de 2020 con la entrada en vigor de la Directiva AML5, la Directiva AML6 pretemde endurecer aún más las medidas de control en la lucha contra el blanqueo de capitales. Esta nueva directiva exige a empresas de distintos sectores adoptar protocolos de diligencia reforzada que no solo permitan identificar de manera precisa a todos los intervinientes en cada operación, sino que también amplíen la definición de conductas fraudulentas al incluir nuevos delitos y riesgos emergentes. De este modo, AML6 contribuye a mejorar la detección temprana de transacciones sospechosas y a fortalecer la transparencia en la cadena de valor, facilitando la identificación de los beneficiarios finales y permitiendo una respuesta más eficaz ante actividades ilícitas.

KYC

Dentro del proceso de implementación de soluciones AML, el proceso de KYC (por sus siglas en inglés Know Your Customer, conoce a tu cliente) se convierte en un elemento esencial. El objetivo del KYC es recabar toda la información de un cliente en el momento de la contratación de un servicio, de manera que quede constatada de manera fiable la identidad del usuario. Un elemento clave en ese proceso es por tanto la verificación de identidad, ante lo que el reconocimiento facial puede aportar todo su potencial.

Añadir a lo anterior que las guías de la EBA y el cumplimiento SEPBLAC ofrecen directrices esenciales para la implementación coherente de tecnologías biométricas en el sector financiero.

Soluciones de reconocimiento facial de Mobbeel

Desde nuestro nacimiento en 2009, Mobbeel desarrolla productos para la verificación de identidad. Fuimos pioneros en la aplicación de las tecnologías de reconocimiento biométrico a entornos móviles utilizando exclusivamente los sensores estándar de los dispositivos móviles de consumo.

En la actualidad numerosos clientes en más de cincuenta países confían en nuestra tecnología para probar la identidad de sus usuarios en múltiples sectores: banca, finanzas, seguros, telecomunicaciones, juego online…

Los productos de Mobbeel permiten cubrir todas las necesidades de verificación de identidad en las diferentes fases de la relación con el cliente, desde la captación (a través del onboarding digital) hasta la operativa del día a día, incluyendo el control de acceso a operativas y la firma biométrica de documentos con plena validez legal.

La funcionalidad de reconocimiento facial se incluye como elemento principal en dos de nuestros productos:

- MobbScan: solución de onboarding digital que cumple con las regulaciones KYC y AML5. Permite la extracción y validación de información personal obtenida a través del análisis de documentos de identidad además de la verificación de identidad segura mediante reconocimiento facial. MobbScan se caracteriza por su carácter modular y flexible, pudiendo adaptarse a las necesidades de cada proyecto concreto. Actualmente soporta más de 250 documentos distintos (documentos de identidad, licencias de conducir, pasaporte) de 194 países, con posibilidad además de añadir nuevos tipos de documentos de manera sencilla.

- MobbID: solución de verificación de identidad multibiométrica que permite probar la identidad de los clientes mediante el análisis de uno o varios rasgos biométricos como la cara, el iris, la huella dactilar, la voz o la firma biométrica, integrando además controles de suplantación de identidad. El proceso puede llevarse a cabo tanto de forma online como offline, permitiendo su uso incluso en condiciones de baja conectividad. Al igual que MobbScan, MobbID también permite una implantación flexible y modular.

Video demostrativo del proceso completo KYC de onboarding digital donde se verifica la identidad del poseedor del documento de identidad con reconocimiento facial. MobbScan.

El papel del NIST en la evaluación del reconomiento facial

El Instituto Nacional de Estándares y Tecnología (NIST por sus siglas en inglés) es la agencia del Departamento de Comercio de los Estados Unidos encargada de promover la innovación y la competitividad industrial mediante el establecimiento de estándares y medidas de calidad.

En el contexto de la tecnología de reconocimiento facial, el NIST desempeña un papel crucial al proporcionar evaluaciones imparciales y rigurosas de los sistemas de reconocimiento facial, lo que contribuye a la mejora y estandarización de esta tecnología.

Sus pruebas y análisis ayudan a la industria a desarrollar sistemas más precisos y seguros, al mismo tiempo que proporcionan a los usuarios y reguladores información valiosa sobre el rendimiento de estas soluciones.

Evaluación del rendimiento de los algoritmos biométricos de Mobbeel

Las evaluaciones de este organismo implican pruebas exhaustivas de los sistemas de reconocimiento facial proporcionados por una amplia gama de proveedores de tecnología, entre los que se encuentra Mobbeel.

La evaluación de algoritmos de reconocimiento facial se realiza con diversos fines, entre los que se encuentra el análisis de la calidad de estos algoritmos y su clasificación según su precisión y eficiencia en una variedad de situaciones y escenarios.

Estas evaluaciones implican pruebas rigurosas en diferentes escenarios, que van desde condiciones ideales hasta desafíos con poca iluminación, variaciones en la expresión facial, entre otros.

La tecnología de verificación facial 1:1 de Mobbeel ha sido evaluada por el NIST.

En la última evaluación de Mobbeel en octubre de 2024, nuestros algoritmos configurados en VISABORDER (que compara la imagen del documento de identidad con selfies similares para procesos de onboarding digital) alcanzaron los siguientes indicadores:

- FNMR = 0,0045

- FMR = 0,000001

Cabe destacar que en el punto de trabajo definido, la tasa de falsos negativos es 0,0045, correspondiente a una tasa de falsos positivos de 0,000001.

Estos resultados indican que, si configuramos la tecnología con un nivel de seguridad que limite los falsos positivos a solo 1 en 1.000.000 de intentos, es decir, que únicamente en una ocasión un usuario no autorizado pudiera superar el sistema, entonces 45 usuarios legítimos por cada 10.000 intentos serían rechazados y tendrían que repetir el proceso.

Es importante mencionar que las evaluaciones realizadas por el NIST no se limitan únicamente a la verificación facial o matching 1:1. También se extienden a la identificación 1:N, que es el proceso de identificación, donde se busca descubrir una identidad entre un conjunto de personas, como por ejemplo, en bases de datos de caras.

Nuestra tecnología ha recibido una evaluación positiva por parte del NIST en la categoría 1:N. Esta distinción significa que nuestra solución ha sido validada para realizar operaciones de identificación facial en conjuntos de identidades previamente registradas.

Esta capacidad es esencial en proyectos versátiles que demandan la identificación de individuos dentro de una base de datos más extensa, brindando a nuestros usuarios la confianza y seguridad necesarias para llevar a cabo operaciones de identificación facial de manera efectiva y precisa.

Descárgate la guía de reconocimiento facial en un documento PDF

Descárgate nuestra guía de reconocimiento facial y aprende más sobre los orígenes de la tecnología, técnicas actuales, casos de uso y evolución en el futuro

¿Qué vas a descubrir en la guía de reconocimiento facial?

- Conoce la historia del reconocimiento facial. Orígenes y evolución.

- Aprende cómo funcionan los sistemas de reconocimiento facial.

- Mira los distintos casos de uso y posibilidades de aplicación.

- Comprende las distintas implicaciones que tiene la tecnología en nuestra sociedad actual.

- Descubre los desafíos en ciberseguridad.

- Conoce las regulaciones implicadas en los procesos biométricos.