Con la creciente cantidad de datos personales en la red, ha surgido una forma de fraude que es particularmente insidiosa: el fraude de identidad sintética.

De acuerdo con el Institute for Development and Research in Banking Technology, el fraude de identidad sintética está experimentando un crecimiento acelerado y se consolida como el delito financiero de mayor expansión. Según KnowledgeFlow Cybersafety Foundation, este tipo de fraude representa más del 80% de todos los eventos de fraude de identidad que se dan actualmente.

Pero antes de adentrarnos en la identidad sintética, es esencial comprender el concepto básico de fraude de identidad. En su forma más simple, el fraude de identidad implica el uso indebido de la información personal de alguien sin su consentimiento. Esto puede incluir el robo del nombre completo, apropiación del número de la Seguridad Social, robo de dirección postal y otros datos confidenciales.

¿Qué es el fraude de identidad sintética? Concepto de identidad sintética

La identidad sintética es una forma más avanzada y sutil de fraude de identidad. En lugar de utilizar directamente la información de una persona, los ciberdelincuentes crean identidades completamente nuevas a partir de fragmentos de datos reales y ficticios. Esto puede incluir la combinación de nombres, fechas de nacimiento, números de teléfono y otra información para crear una identidad falsa que parece genuina a primera vista.

Tipos de identidad sintética

Existen varios tipos de identidades sintéticas que los estafadores pueden crear. Cada una tiene sus propias características y propósitos específicos. Aquí algunos de los tipos más comunes:

- Identidades basadas en información real robada: en este caso, los estafadores combinan datos reales de diferentes personas para crear una nueva identidad. Pueden utilizar nombres, números de seguridad social, direcciones, etc., de diversas fuentes.

- Identidades fusionadas: se crean fusionando datos de varias personas reales. Por ejemplo, se puede usar el nombre de una persona, la dirección de otra y la fecha de nacimiento de otra más. Este tipo de identidad se denomina a veces Frankenstein porque se mezcla información de identificación personal de sujetos reales para crear una falsificada.

- Identidades de menores de edad: los estafadores pueden crear identidades falsas para menores de edad, ya que es menos probable que tengan un historial crediticio establecido.

- Identidades de personas fallecidas: los datos de personas fallecidas a menudo se utilizan para crear identidades sintéticas, puesto que cuando una persona muere sus datos suelen dejar de monitorearse o actualizarse.

- Identidades de estudiantes falsas: se utilizan para solicitar becas, utilizando información inventada o una combinación de datos reales y falsos.

- Identidades de tarjetas de crédito falsas: se crean utilizando números de tarjetas de crédito ficticias para realizar compras online.

- Identidades de redes sociales falsas: los estafadores pueden crear perfiles de redes sociales falsos utilizando información inventada o una combinación de datos reales y falsos.

¿Cómo se crea una identidad sintética?

Antes de entrar en detalle de cómo funciona el fraude de identidad sintética o robo de identidad sintética, es necesario hablar de los elementos de información de identificación personal (PII) y de los métodos o procesos en función del tipo de información que se utilice para crear la identidad.

Elementos de información de identificación personal (PII)

- Elementos primarios: son datos personales vinculados con la identidad exclusiva de una persona. Algunos de estos datos son nombre, fecha de nacimiento, número de la Seguridad Social y otros datos intransferibles emitidos por el gobierno.

- Elementos complementarios: son datos adicionales que ayudan a validar la identidad de un sujeto, pero que no permiten determinarla por sí mismos. Entre ellos destacan el domicilio y el número de teléfono.

Métodos de creación

- Compilación de identidad: la forma más común de empezar a crear una identidad sintética es conseguir el número de la Seguridad Social de una persona. Este número puede ser robado o comprado en la dark web. Una vez conseguido, se combina este número con información de identificación inventada.

- Manipulación de identidad: en el proceso de manipulación, se roba la información de identificación de una persona real y se altera ligeramente para hacerse pasar por una nueva persona.

- Fabricación de identidad: la PII no corresponde a ninguna persona real e incluso el número de la Seguridad Social se ha establecido al azar.

Funcionamiento del fraude de identidad sintética

El proceso de creación y utilización de una identidad sintética creíble puede ser largo y complejo, ya que implica construir minuciosamente una nueva identidad y un perfil crediticio. A continuación, se explica el proceso desde que se recopila la información hasta que se comete un delito:

- Recopilación de datos: los estafadores comienzan recopilando fragmentos de información real de diversas fuentes para crear la identidad.

- Creación de la identidad sintética: a partir de los fragmentos de información recopilados, los estafadores combinan y mezclan estos datos para crear una nueva identidad. Esta identidad puede incluir un nombre falso, una fecha de nacimiento inventada y otros detalles.

- Vincular la identidad con una cuenta legítima: los estafadores utilizan esta identidad sintética para abrir cuentas bancarias, solicitar tarjetas de crédito, préstamos u otros servicios financieros. A menudo, la identidad sintética se «fortalece» con el tiempo al realizar pagos regulares y establecer un historial crediticio aparentemente legítimo.

- Comisión de actividades delictivas: con el tiempo, los ciberdelincuentes pueden utilizar esta identidad falsa para llevar a cabo una variedad de actividades delictivas, entre las que destacan los fraudes financieros. Dado que la identidad sintética se basa en una combinación de datos reales y ficticios, puede ser extremadamente difícil de detectar para las instituciones financieras.

¿Cómo detectar este tipo de fraude?

Detección de patrones de comportamiento y características definitorias

Como se ha comentado, uno de los objetivos de crear identidades sintéticas es la obtención de un préstamo o crédito. En este sentido, las entidades bancarias pueden realizar un estudio del solicitante que incluya una investigación básica de la trayectoria lineal del sujeto para detectar inconsistencias. En otras palabras, comprobar si está empadronado en alguna localidad, si tiene permiso de conducir, etc. También se puede investigar si tiene una unidad familiar, ya que identidades de este tipo lo más normal es que carezcan de libro de familia en instituciones públicas como el Registro Civil español.

Por otro lado, los delincuentes suelen solicitar la apertura de cuentas en varios bancos, por lo que un alto volumen de solicitudes podría ser indicio de fraude.

Detección de identidad sintética con tecnología de verificación de identidad digital

La tecnología de verificación de identidad desempeña un papel crucial en la detección del fraude de identidad sintética. Mediante avanzados métodos de autenticación biométrica, como el reconocimiento facial, se analizan rasgos únicos e irreplicables para confirmar la autenticidad de una persona.

Además, esta tecnología examina documentos de identificación, como pasaportes o documentos de identidad, en tiempo real, buscando posibles irregularidades o indicios de falsificación.

Módulo antifraude documental

Para ello se utilizan medidas antifraude que incorporan una serie de controles que permiten llevar a cabo validaciones relacionadas con el documento. Algunos de los controles más relevantes son los siguientes:

- Verificación de documento basada en contenido: se analiza la validez de los dígitos de control, la correspondencia de datos entre anverso y reverso, la integridad de los códigos bidimensionales y la presencia de documentos de muestra o especímenes.

- Verificación de documento basada en análisis de apariencia: se detectan posibles manipulaciones físicas del documento respecto al modelo de referencia como cortes, ausencia de elementos distintivos, alteración de fuentes tipográficas, etc.

- Verificación de documento basada en análisis de fichero: se realiza un análisis de la trama de imagen para encontrar posibles trazas de edición digital.

- Verificación de documento basada en análisis de elementos dinámicos: se analizan marcas láser, kinegrama, etc.

Verificación biométrica de identidad y controles adicionales

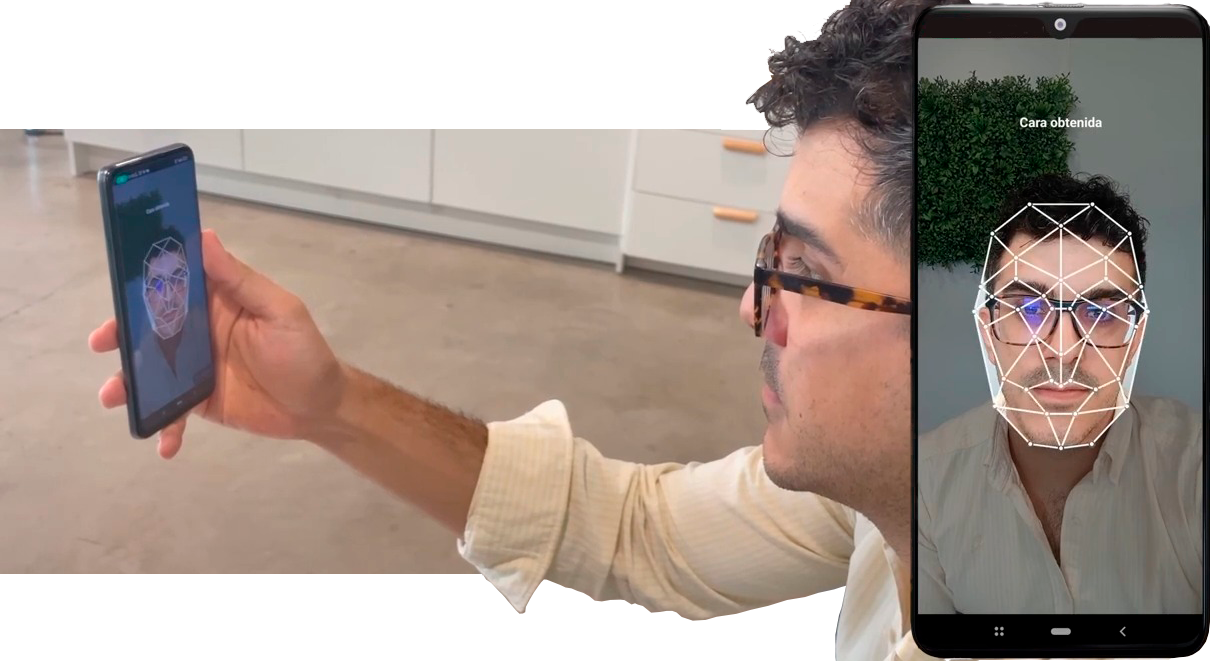

Finalizada la verificación documental, se ejecuta una verificación biométrica de identidad de bajo carácter intrusivo. Concretamente, la tecnología realiza una comparación instantánea entre la imagen capturada (selfie del sujeto) y la foto del documento, obteniéndose un índice de correspondencia facial que se interpreta como el nivel de confianza que existe entre las dos imágenes con el fin de determinar si corresponden a la misma persona.

Asimismo, se puede verificar el comportamiento del usuario durante el proceso de verificación, analizando patrones de interacción para detectar discrepancias que podrían indicar intentos de fraude.

La tecnología también se puede integrar con bases de datos externas para verificar la autenticidad de los datos proporcionados y puede realizar chequeo de listas AML, comparando la información proporcionada con identidades conocidas por fraude o actividad sospechosa.

Por último, en algunos casos se podrían analizar los atributos del dispositivo utilizado para acceder a la plataforma, como la dirección IP y la ubicación.

Prueba de vida y fraude de identidad sintética

Una de las soluciones técnicas más efectivas para detectar este tipo de fraude es la inclusión de prueba de vida en los procesos de verificación. Este enfoque utiliza tecnologías biométricas avanzadas para verificar en tiempo real la vitalidad de un individuo, proporcionando una defensa robusta contra la manipulación de identidades y el fraude financiero.

La detección de liveness se basa en algoritmos de reconocimiento biométrico que analizan patrones faciales únicos, gestos o rasgos físicos de una persona para confirmar su presencia y autenticidad en un momento dado. Este proceso se puede llevar a cabo mediante la captura de imágenes o micro vídeos en tiempo real, los cuales son sometidos a un detallado análisis. Para garantizar la precisión y confiabilidad de este proceso, se emplean técnicas avanzadas de procesamiento de imágenes y aprendizaje automático.

La integración de la detección de prueba de vida en los sistemas de autenticación y verificación de identidad proporciona una capa adicional de seguridad esencial en la prevención del fraude de identidad sintética. Esta tecnología verifica que la persona se encuentre activa y presente durante la transacción.

Desde un punto de vista técnico, el liveness detection se implementa a través de API y SDK que facilitan la integración con aplicaciones y sistemas existentes. Estos recursos permiten a las organizaciones personalizar y adaptar la tecnología a sus necesidades específicas, garantizando una experiencia de usuario fluida y segura.

Por tanto, al requerir una prueba de vida en tiempo real durante ciertos procesos o transacciones, se reduce significativamente la posibilidad de que se utilice una identidad sintética de manera fraudulenta.

¿Cómo prevenir el delito de identidad sintética?

Tanto empresas como usuarios deben establecer estrategias de prevención y mitigación que incluyan algunas de las siguientes medidas:

- Monitoreo de informes financieros: los individuos deben monitorear regularmente su cuenta y movimientos bancarios en busca de actividades sospechosas.

- Configuración de alertas de seguridad: los usuarios pueden configurar alertas de actividad en tus cuentas para recibir notificaciones sobre transacciones inusuales.

- Verificación de identidad con MobbScan: las empresas deben implementar medidas sólidas de verificación de identidad KYC, que incluyan biometría, para garantizar la legitimidad de los clientes.

- Utilización de autenticación multifactor: las empresas deben ofrecer la opción de habilitar MFA siempre que sea posible para agregar una capa adicional de seguridad.

- Educación y concienciación: tanto individuos como empresas deben educarse sobre las últimas tácticas utilizadas por los ciberdelincuentes y cómo reconocer señales de alerta temprana.

- Limitar la información compartida en redes sociales: los usuarios deberían ajustar la configuración de privacidad en tus perfiles para limitar la visibilidad de tus datos personales.

Escríbenos si quieres implantar un sistema de verificación que te permita detectar identidades sintéticas en tiempo real.

Soy una mente inquieta con conocimientos en derecho, marketing y empresas. Una alquimista de la palabra, enamorada del neuromarketing y del copywriting, que ayuda a Mobbeel a seguir creciendo.

Descárgate el Dossier de MobbID para Autenticación Biométrica

- Garantiza un nivel excepcional de seguridad con reconocimiento facial, de voz o de firma.

- Mejora la experiencia de usuario para que accedan a sus cuentas o autoricen transacciones de forma rápida y ágil.

- Incrementa la precisión y fiabilidad con tecnologías evaluadas por el NIST o el CCN.

- Cumple con estándares de seguridad y privacidad como la GDPR y la ISO 27001